Humor en Bits Versión 6.0

Hoy en Humor en Bits la recopilación semanal de los tweets vistos por la red social de Twitter:

#000

#001

#010

#011

#100

Hoy en Humor en Bits la recopilación semanal de los tweets vistos por la red social de Twitter:

#000

#001

#010

#011

#100

Hace unas semanas ha salido la beta 3 de iOS 8.4. Si eres desarrollador, o tienes tu UDID registrado o bien tienes un perfil instalado para poder descargar las betas públicas, quizás puedas tenerla, pero hay una manera mucho más sencilla que a mi me ha funcionado correctamente.

Hay que tener cuidado con las copias de seguridad en iCloud que hagamos en las versiones más recientes, porque si por algún motivo queremos bajar a la versión 8.3 de nuevo y hemos realizado previamente una copia en iOS 8.4 (versión Beta), no nos va a dejar restaurar nuestros ajustes.

Esto no sucede frecuentemente, ya que en cuanto pasan unos días, Apple deja de firmar la versión anterior para que no puedas volver atrás.

Para descargar iOS 8.4 Beta 3 tan solo tienes que visitar la siguiente página: http://www.ios-now.com/download.html y descargar iOS 8.4 dependiendo del dispositivo que tengas (la descarga se realiza vía Torrent). En cualquier momento podrás volver a tu versión anterior, pero ¡¡OJO con las copias de seguridad!!

Les dejo una captura con iOS 8.4 (aunque no aparezca la Beta que es, es la Beta 3 descargada del enlace anterior).

En esta entrada quiero transmitir mi opinión, es una opinión y cada uno puede tener la suya, sobre cuales son los mayores problemas en los proyectos que son Software Libre. El centrarse en este tipo de proyectos, es debido a que suelen tener unas características bastante especiales respecto a los proyectos comerciales (pocas personas, desarrolladores voluntarios y normalmente bajo presupuesto). Antes de que dejes de leer y digas, esto es un ataque más al Software Libre, te quiero decir que yo también soy un firme defensor del Software Libre y este artículo es para evitar esos errores.

Seamos realistas a nadie nos gusta documentar el código y dedicar parte de nuestro tiempo a ir comentando que hace cada cosa. Sin embargo esto es un pilar básico en todo proyecto medianamente decente que se precie, si queremos que los programadores usen nuestro proyecto, le tendremos que decir cómo funciona y qué hace cada cosa y no, no vale con decir léete el código, ahí está todo.

En los últimos años he usado varios proyectos grandes de Software Libre y sorprendentemente no traían ninguna documentación, pero es que tampoco incluían casi comentarios en el propio código fuente, así que para entenderlos tenía o bien que ejecutarlos paso a paso o bien ir siguiendo todas las funciones con lápiz y papel.

Este error se puede subsanar usando por ejemplo Doxygen como ya os contamos hace un tiempo.

Otra de las cosas que más me ha llamado la atención es que algunos proyectos están desarrollados por una única persona y aunque el proyecto cada vez es más grande, no tienen ningún interés en que colabores con él. En muchos casos porque como no hay documentación, te tendría que enseñar como funciona cada función del código fuente.

Este post será corto (rara avis cuando se trata de mi), porque se centrará en uno de esos programas tan útiles, necesarios, bellos, bien pensados y gratuitos, pero que ponen en peligro nuestra privacidad personal, de datos y de información.

Ya sabéis, los que seguís estos post sobre Hacking y Seguridad en Somos Binarios, que estos versan sobre diferentes temáticas y materias que, en suma, repercuten en nuestro conocimiento sobre los peligros, amenazas y vulnerabilidades que la tecnología implica para nuestra seguridad o intimidad personales.

Lo normal en este tipo de casos es que hablemos de Google, de Facebook y, en una medida más amplia y general, de Microsoft. Pero no sólo las grandes megacorporaciones con supuestos intereses supranacionales introducen o descuidan funciones en sus productos de software que terminan jugando contra el usuario, o que vulneran su intimidad, información personal y datos.

También las firmas menores parecen estar empezando a sumarse a esta desgraciada tendencia de que todo el mundo ahí fuera, conozca lo que hacemos, desde dónde y, sobre todo, qué guardamos en nuestros PCs y discos duros.Ahí es donde entra ahora Evernote.

No siempre fue así. De hecho, me reconozco un seguidor y admirador del trabajo de los ingenieros de software de Evernote, al menos, hasta que decidieron implementar la función que hoy critico, por insegura y por dejar nuestra privacidad en manos de Google.

Su aplicación multiplataforma me parece excelente, desde el concepto hasta la presentación. Empleo Evernote para almacenar conocimiento e información que descubro en la Red y que quiero conservar para posteriores consultas o relecturas. Además, saber que está accesible desde mi PC, tablet y Smartphone, además de manera deslocalizada, es otro recurso potente.

Hasta ahora era una aplicación nativa en mi PC y la consideraba garante de cuanto me interesa, lo que dice mucho de mi y de cualquiera, porque, admitámoslo, ¿Qué hay más personal que aquello que nos gusta, y que además nos gusta o atrae tanto, que queremos guardarlo para conservarlo?. Pues sobre esta base pivota Evernote, y algún iluminado ha considerado que esa información debe estar en manos (no sólo de sus servidores) sino también de Google y terceras corporaciones con cookies en nuestros navegadores.

Los Widgets son unos elementos que nos van a permitir aportar una mayor funcionalidad a nuestro escritorio, hoy te enseñamos a instalarlos y a configurarlos.

He encontrado, y puesto en práctica esta aplicación para Linux, escrita en Perl, su función es poder poner Widgets en tu Linux. Para ello primero instalaremos el paquete screenlets mediante la herramienta apt-get install

Una vez instalada, mediante el buscador podremos encontrarla escribiendo Screenlets o también podemos encontrarla en el menú Aplicaciones – Accesorios – Screenlets.

Una vez abierta, podremos ver esta pantalla:

Hoy en Humor en Bits la recopilación semanal de los tweets vistos por la red social de Twitter:

#000

#001

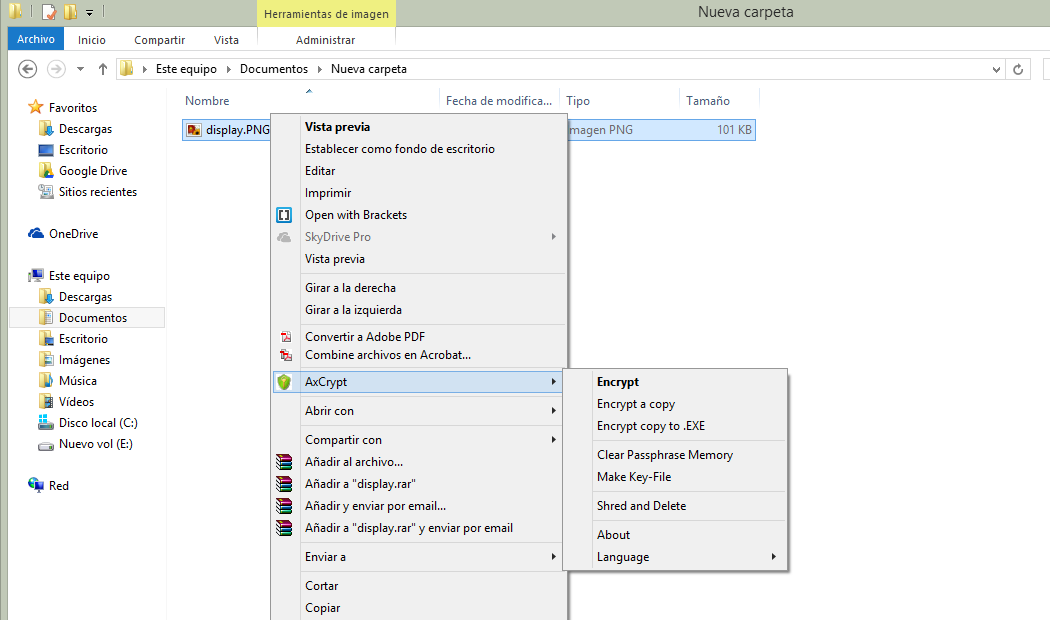

Seguro que alguna vez has pensado en poner una contraseña a un archivo valioso, o a un conjunto de fotos que no querías que nadie viera. Hoy vamos a enseñar cómo se realiza esto con un sencillo programa llamado AxCrypt.

Para descargar el programa (gratuito) tienen que hacer click aquí.

Una vez que hayáis descargado e instalado el programa, hay que hacer lo siguiente:

Hoy os traemos un pequeño reportaje de la celebración de una Ubuntu Party, una concentración donde se suele celebrar la nueva versión lanzada del sistema operativo y además juntar a distintas personas interesadas en el software libre.

El pasado sábado día 9 de Mayo se celebró en el IES Nicolau Copernic de Terrassa esta fiesta.

La fiesta era para celebrar la salida de la distribución de Ubuntu 15.04

Vamos a explicar un poco las novedades de éste Ubuntu más importantes.

Entre ellas destacarían el Ubuntu Core ‘Snappy’, y Ubuntu Phone.

El popular lenguaje de programación, que esta viviendo un gran crecimiento con desarrollos como Node.js tiene un gran cantidad de bibliotecas, con la que ampliar su funcionalidad y soportar nuevos usos (o adaptaciones a los mismos). Hoy os queremos informar de las más usadas y lo que nos aportan.

Gracias a la web libscore que realiza un análisis de las principales páginas web a nivel mundial, podemos saber cuales son las bibliotecas que usan y así conocer cuales son aquellas bibliotecas JavaScript más utilizadas. Esto nos puede saber para conocerlas y ¿si las grandes empresas las usan, por qué no usarlas nosotros?.

Como podemos ver jQuery es la más usada, pero también encontramos otras muy populares como Modernizr, Fancy Box o Carousel.

jQuery es hoy en día un elemento que acompaña a JavaScript en la mayoría de las ocasiones, por lo que su primer puesto no es una novedad. Una manera de ver el alcance que tiene esta biblioteca, es ver como gran cantidad de las respuestas de desarrollo web que hay en StackOverflow, son resultas siempre mediante jQuery.

Como opinión personal creo que jQuery es uno de los máximos exponentes de menos es más es decir, no añade gran cantidad de novedades a JavaScript, pero nos permite hacer algunas cosas que en JavaScript requieren de un número elevado de líneas de una manera muy simple. Es usada principalmente para modificar o seleccionar elementos DOM y las hojas de estilo CSS, además de para gestionar eventos y realizar animaciones.

Ahora que los tiempos parecen estar hechos para confundirnos y que todo se compra, se vende o se cambia por un sucedáneo, se hace indispensable volver a las raíces.

Regresar a los orígenes de uno de los grandes movimientos sociales y altamente especializados de los últimos tiempos.

Ahora que a cualquiera que hace una fechoría por internet se le llama “hacker“. O que este arte/ciencia parece haberse pervertido a base de niñatos que “venden” en la Red su capacidad para dinamitar una contraseña de hotmail, o para pasarte unas cuantas numeraciones de tarjetas de crédito robadas… Se vuelve importante que recordemos qué es un Hacker, de dónde y cómo surgió no el término (que es lo de menos) sino la filosofía y el movimiento que hay detrás y, sobre todo, qué tenían en mente aquellos originarios pioneros de la informática y el cálculo que rompieron para siempre las reglas del juego establecidas por las grandes compañías como IBM, una recién nacida Microsoft o una pedante (aunque de orígenes igualmente piratestos) Apple.

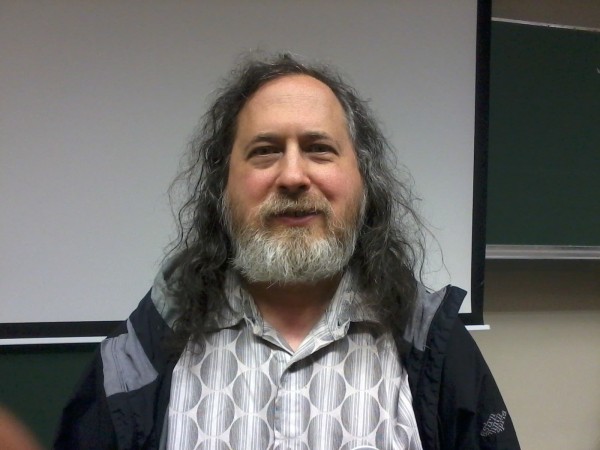

Y para ello nada mejor que leer y releer a Richard Stallman, el padre del Software Libre y el Código Abierto. Su obra “Software libre para una sociedad libre” y que te puedes descargar, como no, libre, legal y gratuitamente, es mucho más que un manifiesto del Hacktivismo con mayúsculas. Es todo un compendio filosófico-técnico de por qué copiar código no sólo es legítimo sino que debería ser el modus operandi predominante entre autores, o por qué lo que verdaderamente debería ser considerado ilegal e ilegítimo es el software privativo y los derechos de autor o copyrights.

Richard Stallman, creador de la Free Software Foundation

Richard Stallman, creador de la Free Software Foundation

Pero, dejando a un lado consideraciones filosóficas que no tienen desperdicio sinceramente, hoy es un buen día para recordar algunos y enseñar a otros, el cómo y el por qué del Hacktivismo como movimiento de liberación mental, técnica y social.